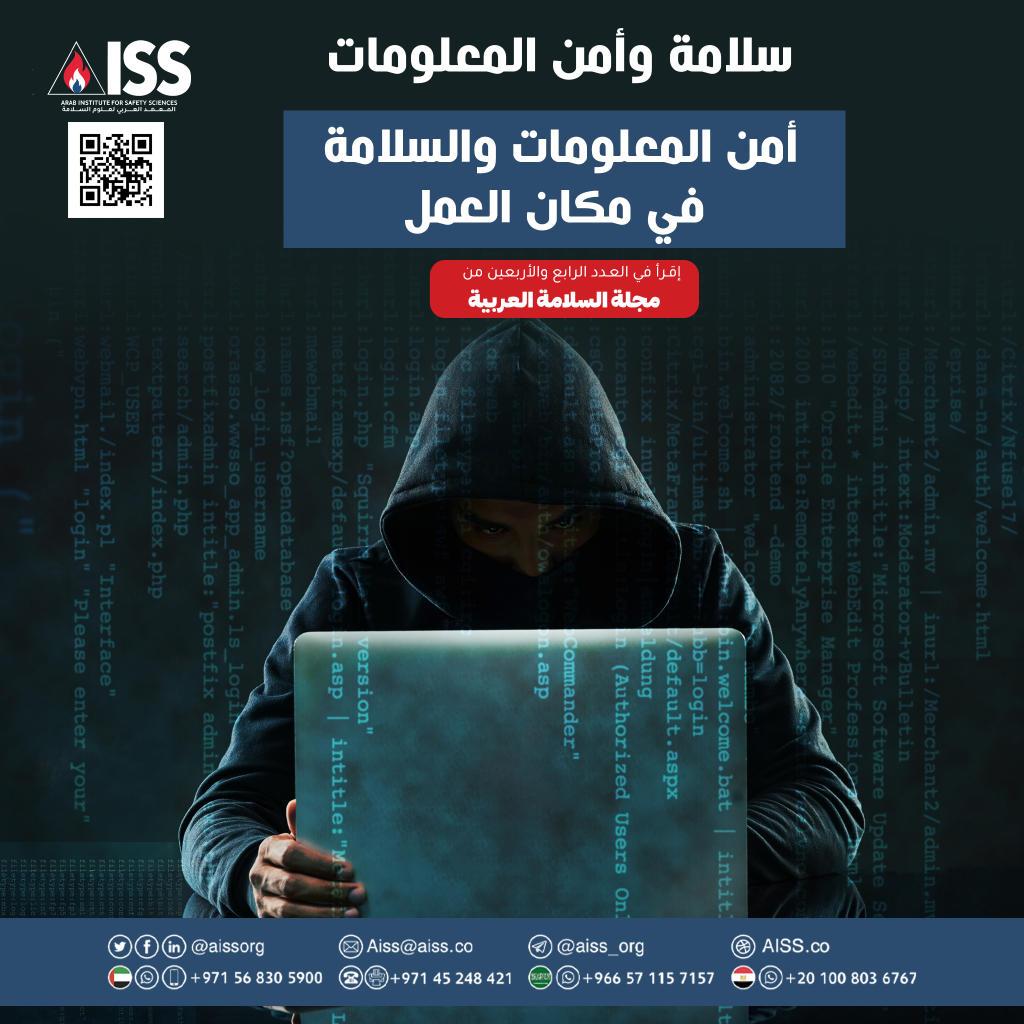

مقدمة:

تزداد أهميَّة إدارة الأزمات السِّيبرانية في الدول المجاورة لمناطق الصراعات والحروب، حيث تتحوَّل الفضاءات السِّيبرانية إلى ساحات نزاع استراتيجيَّة تستخدم فيها الدول والجهات الفاعلة غير الحكومية الهجمات السِّيبرانية كأدواتٍ لتحقيق أهداف سياسية وعسكرية وجيوسياسية، والهجماتُ السِّيبرانية تؤثِّر بشكل كبير على سلامة البُنْية التحتية الحيوية في الدول المتأثرة بالحروب، حيث تستهدف شبكات الطاقة، والاتصالات، والبنوك، والمرافق الصحيَّة؛ ممَّا يؤدِّي إلى تعطيل الخِدْماتِ الأساسية، وخَلْق أزمات اقتصادية واجتماعية وأمنيَّة متعدِّدة الأبعاد.

إجراءات الاستعداد الشامل لإدارة الأزمات السِّيبرانيَّة:

- التَّقْييم والتخطيط: يتطلَّب الاستعداد الشامل تقييمًا دقيقًا للبُنْية التحتيَّة الرقمية للمؤسسات والدولة، مع وَضْع خطط عمل سنويَّة تشمل سيناريوهات الهجمات السِّيبرانيَّة المحتملة، وتدريبات وتمارين مُحَاكاة للأزمات.

- التعاون الإقليمي والدولي: في ظلِّ التهديدات المشتركة، تسعى دول (مثل: مصر، والإمارات، والسعودية) إلى تأسيس تحالفات سيبرانيَّة لتبادل المعلومات، وتطوير بُنَى تحتيَّة مشتركة لرَصْد الحوادث والاستجابة السريعة.

- البُنْية التحتيَّة الدفاعيَّة: تطوير نُظُم دفاع نشط تشمل غرف عمليات إلكترونيَّة متقدِّمة تعمل على مدار السَّاعة مع فِرَقٍ متعدِّدة التخصُّصات قادرة على التحوُّل من الدفاع إلى الرَّدع والهجوم المضاد عند الضرورة.

- الاستثمار في القدرات البشرية والتقنيَّة: تعزيز الكفاءات المحليَّة من خلال برامج تدريبيَّة وأكاديميَّة، وتبنِّي تقنيات الذكاء الاصطناعي لتحسين سلامة آليَّات الدفاع، والتنبُّؤ بالهجمات.

الدَّعم الفوري أثناء الأزمات:

- غُرَف حرب إلكترونية (War Rooms): تعمل هذه الغُرَف على تنسيق الاستجابة الفوريَّة للهجمات السِّيبرانية من خلال فِرَقٍ متخصِّصة تجمع بين الخبـراء في الاستراتيجية، والتحقيقات الجنائية الرقمية، والعلاقات العامَّة، والشؤون القانونية، والاستخبارات.

- إدارة الأزمات متعدِّدة الأبعاد: تشمل تقليل الأضرار الماليَّة والتشغيليَّة والقانونية والسُّمعة، مع التواصل المستمرِّ مع الجهات الحكوميَّة والخاصَّة لضمان سلامة استمرارية الأعمال، وتقليل تأثير الهجمات.

- استخدام الذكاء الاصطناعي والتقنيات المتقدِّمة: لتَسْريع الكشف عن الهجمات والتصدِّي لها، خصوصًا في بيئات الصِّراع التي تتَّسم بسرعة التغيُّر، وارتفاع وتيرة الهجمات.

تحديات خاصَّة في مناطق الصِّراع:

- تكامل العمليات السِّيبرانية مع العمليات العسكرية التقليديَّة: تستخدم الهجمات السِّيبرانية لتهيئة الظروف العسكرية، أو تعطيل سلاسل الإمداد الحيوية؛ ممَّا يزيد من تعقيد سلامة إدارة الأزمات.

- التَّصعيد غير المتكافئ: ظهور أدوات متقدِّمة تَسْمح لجهات فاعلة صغيرة أو غير حكوميَّة بإحداث أضرارٍ كبيرةٍ؛ ممَّا يتطلَّب استراتيجيات مَرِنة ومتطوِّرة للدفاع.

- الأبعاد القانونية والتَّشريعيَّة: غياب إطار قانونـي دولي واضح يُصنِّف الهجمات السِّيبرانية، ويُحدِّد قواعد الرَّدِّ، يزيد من صعوبة سلامة إدارة الأزمات في بيئة متوترة؛ لذلك من الضروري تبنِّي أُطُر مثل قانون GDPR للأمن السِّيبرانـي في البيانات، وتوقيع اتِّفاقيات دولية؛ مثل: اتِّفاقيَّة (بودابست) لمكافحة الجرائم الإلكترونية.

تأثيرات الهجمات السِّيبرانية على سلامة البُنْية التحتيَّة الحيوية، وسلامة المواطنين في مناطق الحروب:

- تعطيل شبكات الطَّاقة والمرافق الحيويَّة: تستهدف الهجمات أنظمة توليد وتوزيع الكهرباء؛ ممَّا يؤدِّي إلى انقطاع التيَّار الكهربائي عن مناطق واسعة، كَمَا حدث في أوكرانيا؛ حيث أدَّى هجوم سيبرانـي إلى قطع الكهرباء عن أجزاء كبيرة من البلاد؛ ممَّا أثَّر على المستشفيات، والمرافق العسكريَّة، وسلامة المواطنين بشكلٍ مباشرٍ.

- شل حركة الاتِّصالات والبُنْية الرقميَّة: الهجمات على شبكات الاتِّصالات تؤدِّي إلى انقطاع الإنترنت، وخِدْمات الهاتف؛ ممَّا يُعطِّل التنسيق الحكومي والعسكري، ويُؤثِّر على سلامة الحياة اليوميَّة للمواطنين.

- تعطيل الخدمات الماليَّة والاقتصاديَّة: تستهدف الهجمات السِّيبرانية البنوك والمؤسسات المالية لتعطيل المعاملات، وسرقة الأموال، وزيادة الخسائر الاقتصاديَّة؛ ممَّا يفاقم الأزمات في دول تُعَانـي من النِّزاعات؛ ممَّا ينعكس سلبًا على سلامة الأمن الغذائي، والوظائف، والخدمات الاجتماعية، وبالتَّالي يزيد من معاناة السُّكان المدنيِّين.

- تعطيل الخدمات الصحية الحيويَّة: الهجمات على البُنْية التحتيَّة الصحية قد تؤدِّي إلى تعطيل تقديم الرعاية الطبيَّة؛ ممَّا يُهدِّد سلامة المَرْضى، ويزيد من معاناة السُّكان في مناطق النِّزاع؛ ممَّا يزيد من معدلات الإصابات والوفيات بين المدنيين، خصوصًا في مناطق الصِّراع التي تعانـي أصلًا من ضعف الخدمات الصحيَّة.

- تعطيل الاتِّصالات وأنظمة الإنذار المبكِّر: تؤدِّي الهجمات إلى تعطيل شبكات الاتِّصالات وأنظمة الإنذار؛ ممَّا يُقلِّل من قدرة السُّكان والسُّلطات على الاستجابة السَّريعة للأزمات، ويزيد من الفوضى وعدم الاستقرار.

- تدمير أو تعطيل أنظمة الدِّفاع والسَّيطرة العسكريَّة: الهجمات الرقميَّة قد تُسَيطر على أنظمة الدِّفاع الجوي، وخطوط الملاحة الجويَّة والبحريَّة، أو تعطُّل أنظمة القيادة والسَّيطرة؛ ممَّا يفاقم حالة الفوضى، ويُعرِّض سلامة المدنيِّين لمخاطر مباشرة من العمليَّات العسكرية.

- إثارة الفوضى النفسيَّة والاجتماعية: تستخدم الهجمات الرقميَّة لنَشْر معلومات مضلِّلة، وإشاعة الذُّعر، وزعزعة الثِّقة في المؤسسات الحكوميَّة؛ ممَّا يؤدِّي إلى توترات اجتماعية، وحركات احتجاجية قد تتطوَّر إلى عنف مدنـيٍّ؛ ممَّا يؤثر على السلامة العامَّة.

أمثلة واقعية:

- هجوم Stuxnet على المنشآت النوويَّة الإيرانيَّة الذي عطَّل أجهزة الطَّرد المركزي، وأخَّر برنامج إيران النووي بشكل كبير، وهو مثالٌ على استهداف بُنَى تحتيَّة حيوية لتحقيق أهداف استراتيجية دون استخدام القوَّة العسكرية التقليديَّة.

- الهجمات الرُّوسية على أوكرانيا التي استهدفت شبكات الكهرباء وأنظمة الاتصالات لتعطيل القيادة والسَّيطرة؛ ممَّا يُظْهر كيف أصبحت العمليات السِّيبرانيَّة جزءًا من الحروب الحديثة.

كيف يمكن للدُّول تقليل الأضرار الَّتي تُسبِّبها الهجمات الرقميَّة على سلامة الأمن العام؟

لتَقْليل الأضرار الَّتي تُسبِّبها الهجمات الرقميَّة على سلامة الأمن العام، يمكن للدُّول اتِّباع مجموعةٍ من الإجراءات والاستراتيجيات المتكاملة الَّتي تشمل الجوانب التقنيَّة، والتنظيمية، والتعاونيَّة:

- تعزيز البُنْية التحتيَّة الأمنيَّة التقنيَّة:

- استخدام جدران الحماية، وأنظمة كشف التسلُّل: وَضْع الشَّبكات والأنظمة خلف جدران حماية قويَّة، وأنظمة متقدِّمة لرَصْد ومَنْع الهجمات قبل أن تُحْدث ضررًا.

-

- تحديث البرمجيَّات والأنظمة بانتظامٍ: سد الثَّغرات الأمنيَّة عَبْر تحديث أنظمة التشغيل، والتطبيقات، والمُكوِّنات الإضافية بشكل دوريٍّ لمنع استغلالها من قِبَلِ المهاجمين.

- تطبيق إدارة صارمة لحقوق الوصول: تحديد صلاحيات المستخدمين بدقَّة للحدِّ من إمكانيَّة الوصول غير المصرَّح به للبيانات والأنظمة.

- بناء قدرات الاستجابة والمرونة السِّيبرانيَّة:

- إنشاء غُرَف عمليَّات إلكترونية (War Rooms) تعمل على مدار السَّاعة لمراقبة الهجمات، والاستجابة السَّريعة لها.

- تدريب المُوظَّفين، ونَشْر الوعي الأمني: تدريب العاملين على التَّعامل مع التهديدات السِّيبرانيَّة، وتنفيذ مُحَاكاة لهجمات محتملة لتعزيز الجاهزيَّة.

- اختبارات أمنيَّة دورية: مثل اختبارات الاختراق، وتقييم نِقَاطِ الضَّعف لاكتشاف الثَّغرات قبل استغلالها.

-

- تبنِّي تقنيات متقدِّمة: استخدام الذَّكاء الاصطناعي، وأنظمة تحليل السُّلوك لتعزيز الكشف المبكر، والتصدِّي للهجمات.

- تطوير الأُطُر القانونيَّة والتنظيميَّة:

- سَنُّ تشريعات وسياسات أَمْن سيبرانـي واضحة: تفرض متطلَّبات الحماية الإبلاغ عن الحوادث، وتحديد المسؤوليات القانونية للمؤسسات والأفراد.

- تشكيل هيئات تنظيميَّة مختصَّة: لمراقبة الالتزام بالقوانين، وتطبيق العقوبات على المخالفين.

- التَّعاون الدولي: المشاركة في الاتِّفاقيات الدوليَّة؛ مثل: اتفاقيَّة (بودابست) لمكافحة الجرائم الإلكترونية، وتبادل المعلومات والخبرات بين الدول.

- تعزيز التعاون بين القطاعين العام والخاصِّ:

- تبادل المعلومات والخبرات: بين الحكومات والمؤسَّسات الخاصَّة لتعزيز الدِّفاعات السِّيبرانيَّة المشتركة.

-

- دعم التِّجارة الرقميَّة الآمنة: عَبْر وَضْع سياسات تحمي سلاسل التَّوريد الرقميَّة، وتُعزِّز أَمْن وسلامة المعاملات الإلكترونيَّة.

الخاتمة:

إنَّ سلامة إدارة الأزمات السِّيبرانيَّة في مناطق الصِّراع تتطلَّب استعدادًا متكاملًا يشمل التقييم، والتخطيط، والتَّدريب، والتعاون الإقليمي والدولي، إلى جانب دعم فوريٍّ وفعَّال أثناء الأزمات من خلال فِرَقٍ متخصِّصة، وغُرَف عمليَّات إلكترونية متقدِّمة، كما يجب مواجهة تحديات التكامل بين العمليَّات السِّيبرانيَّة والتقليدية، والتصعيد غير المتكافئ، والفراغ القانونـي الدولي، مع الاستفادة من التِّقنيات الحديثة؛ كالذَّكاء الاصطناعي لتعزيز القدرات الدفاعيَّة، وحماية المؤسسات من الأضرار المتعدِّدة الأبعاد.

إنَّ الهجماتُ السِّيبرانية في مناطق الحروب تؤدِّي إلى تعطيل البُنْية التحتيَّة الحيويَّة بشكل يُهدِّد سلامة الأمن القومي، والاقتصاد، والاستقرار الاجتماعي، حيث تتسبَّب في انقطاعات واسعة في الطَّاقة والاتِّصالات، وتعطيل الخدمات الماليَّة والصحيَّة، وتزيد من التَّكاليف الاقتصادية والسياسية للدول المتأثِّرة. وهذه الهجمات تُسْتَخدم كأدواتٍ استراتيجيَّةٍ في الحروب الحديثة لتعطيل أَمْن وسلامة خصومها دون الحاجة إلى هجمات عسكرية تقليديَّة.